Die Risikobewertung

Die Risikobewertung erfolgt auf Grundlage eines Fragebogens, mit dem unter anderem die historische Leistung des Standorts und die Verfügbarkeit von Dokumentationen und Aufzeichnungen ermittelt werden. Die Beurteilung der Risikobewertung obliegt der Zertifizierungsstelle. Sie entscheidet, ob ein Standort die Audit Ziele mithilfe eines Remote Audits erreichen kann.

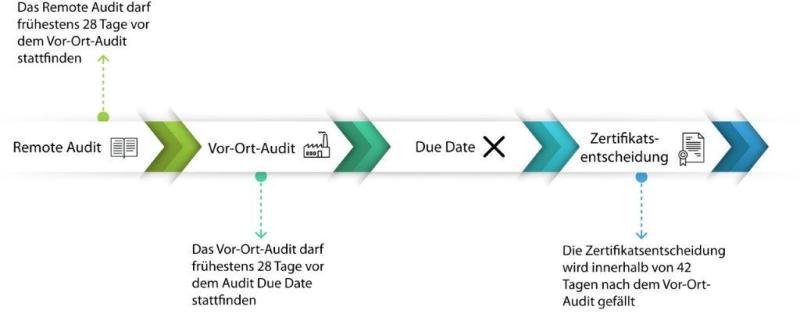

Wie wird ein Blended Audit durchgeführt?

Das Blended Audit wird mithilfe von Informations- und Kommunikationstechnik durchgeführt. Genaue Vorschriften gibt es hinsichtlich der Kommunikationsmittel nicht. Um Risiken in Bezug auf Datensicherheit zu minimieren, arbeiten DQS Auditoren idealerweise mit den Tools, die den jeweiligen Kunden bereits vertraut sind.

Was wird auditiert?

Was bei dem Blended Audit remote überprüft wird und was vor Ort unter die Lupe genommen wird, lässt sich in fast allen BRCGS Standards an der Farbkodierung ablesen. Diese finden Sie normalerweise links neben jeder Anforderung.

Bei Remote Audits werden Dokumentationen, Aufzeichnungen und Systeme überprüft. Bei Vor-Ort-Audits werden gute Herstellungspraktiken, die Implementierung von Managementsystemen für Lebensmittelsicherheit und die Rückverfolgbarkeit (Tracebility-Test) untersucht.

Auditdauer

Ob ein Standort remote auditiert wird oder komplett vor Ort, beeinflusst die Auditdauer nicht. Entscheidet sich ein Standort für das Blended Audit, entspricht die Gesamtauditdauer genau der Auditdauer eines traditionellen Audits. Wie die Zeit über den remote Teil und den Teil vor Ort verteilt wird, hängt von der Risikobewertung ab. Fest steht jedoch, dass mindestens die Hälfte der Auditdauer vor Ort verbracht werden muss.

Vertraulichkeit, Sicherheit und Datenschutz

Der Schutz sensibler Informationen hat bei Remote Audits einen sehr hohen Stellenwert. Zertifizierungsstellen müssen lokale Datenschutzgesetze berücksichtigen. Um den Einsatz von Informations- und Kommunikationstechnik vorzubereiten, müssen alle Zertifizierungs- und Kundenanforderungen sowie rechtliche Anforderungen in Bezug auf Vertraulichkeit, Sicherheit und Datenschutz festgelegt werden und Maßnahmen ergriffen werden, um deren wirksame Umsetzung sicherzustellen. Alle Teilnehmer müssen den Vertraulichkeits-, Sicherheits- und Datenschutzanforderungen nachweislich zustimmen.